(原标题:美国大规模断网调查:病毒感染中国产监控设备,百万设备无法修复)

你能想象吗,让美国人民经历噩梦般周五的大规模断网事件,居然是国产的网络摄像头导致的……

你能想象吗,让美国人民经历噩梦般周五的大规模断网事件,居然是国产的网络摄像头导致的……

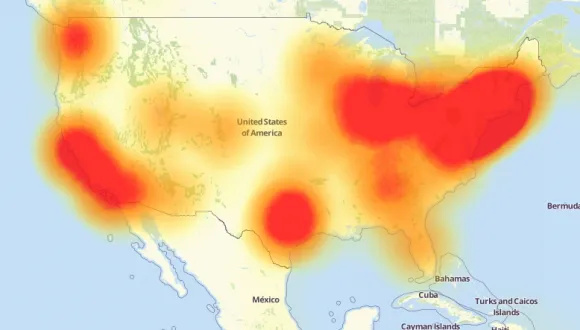

断网事件过程黑客在本周五(10月21 日)通过互联网控制了美国大量的网络摄像头和相关的 DVR 录像机,然后操纵这些「肉鸡」攻击了美国的多个知名网站,包括 Twitter、Paypal、Spotify 在内多个人们每天都用的网站被迫中断服务。

据了解,黑客们使用了一种被称作「物联网破坏者」的 Mirai 病毒来进行肉鸡搜索。更为致命的是,Mirai 病毒的源代码在 9 月的时候被开发者公布,致使大量黑客对这个病毒进行了升级,传染性、危害性比前代更高。Mirai 病毒是一种通过互联网搜索物联网设备的一种病毒,当它扫描到一个物联网设备(比如网络摄像头、智能开关等)后就尝试使用默认密码进行登陆(一般为 admin/admin,Mirai 病毒自带 60 个通用密码),一旦登陆成功,这台物联网设备就进入「肉鸡」名单,开始被黑客操控攻击其他网络设备。

因为传播范围广,给美国的互联网带去了严重的影响,超过半数人周五无法上网,美国国土安全部和联邦调查局都已经表示开始进行调查。

断网原因调查

根据国外网站 KerbsonSecurity 的调查,导致大规模断网事件的原因绝非我们想象的那么简单,其背后暴露出物联网设备的重大安全隐患。

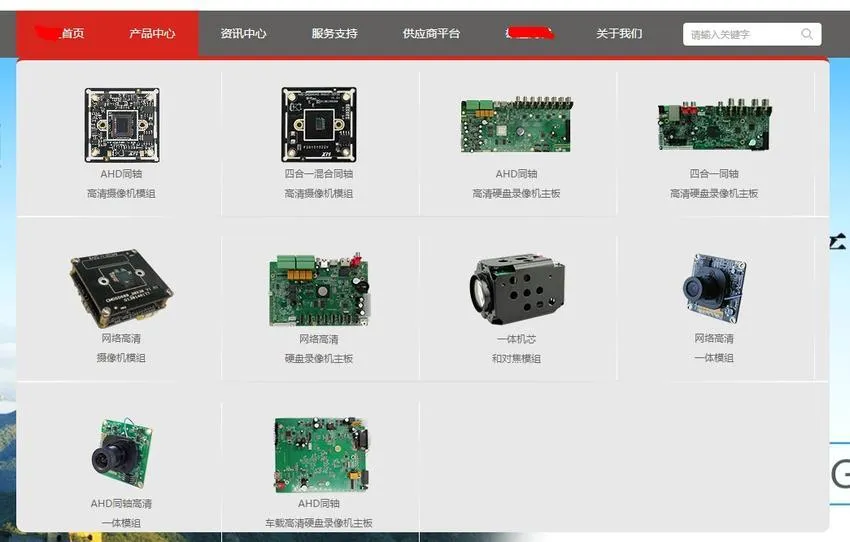

据报道,一共有超过百万台物联网设备参与了此次 DDoS 攻击。其中,这些设备中有大量的 DVR(数字录像机,一般用来记录监控录像,用户可联网查看)和网络摄像头(通过 Wifi 来联网,用户可以使用 App 进行实时查看的摄像头)。而据安全公司的数据显示,参与本次 DDoS 攻击的设备中,主要来自于中国雄迈科技生产的设备。这家公司生产的摄像模组被许多网络摄像头、DVR 解决方案厂家采用,在美国大量销售。

Flashpoint 安全公司的专家说,「如果说用户可以轻松改密码就好了,但是模组中的密码被写入到了固件中,还没有工具可以修改这个模组的密码。更可怕的是,用户根本不知道还有这么一个密码的存在。」跟雄迈科技相似的公司还有很多,他们也开发摄像模组,也研发 DVR 解决方案。

于是乎,在黑客套上通用的帐户名和密码之后,轻松地控制了这超过 100 万台设备,也导致了此次大规模 DDoS 攻击事件。

解决方案

据悉,目前还没有比较好的解决方案来解决这个问题。KerbsonSecurity 调查后表示,雄迈和其他公司生产的模组是无法修复的,这些肉鸡只有被断网后才会停止攻击。同时还建议厂家在全球范围内召回这类安全性极差的产品,并对本次事件负责。

由此可见,在接下来的一段时间里,可以修改默认密码,安全性更高的物联网设备将成为厂家、零售商和消费者的选择。