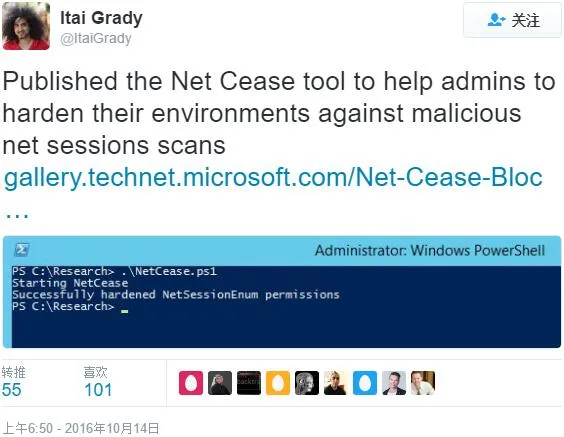

两名微软安全研究人员(Itay Grady和Tal Be'ery)于上周发布了一款名叫NetCease的新工具,旨在帮助系统管理员保护他们的网络不受到侦查攻击。“侦查攻击”(reconnaissance attack)可简单理解为“网络扫描”,此时攻击者多处于寻找入口点的早期阶段,但在摸透了本地网络的敏感点之后,即有可能导致严重的数据泄露。

作为一个PowerShell脚本,这款工具可以应对攻击者通过中小企业里存在的NetSessionEnum手段,从本地设备收集数据。在企业网络中,大多数计算机是通过一个核心域控制器(DC)来互相连接的。

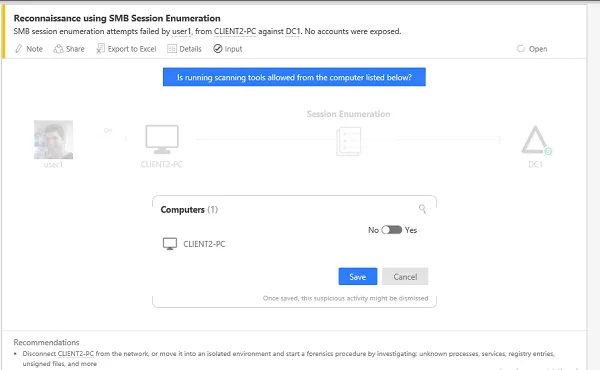

任何用户(包括网络中未经身份验证的用户),都可在联网后通过NetSessionEnum查询其它用户,并获取计算机名称、IP地址、通过DC建立会话的用户名、以及会话活动/闲置的时长。

鉴于会话建立的时间为90分钟,攻击者可以大体上摸清这个网络,以及可以攻击的其它目标,而且可以通过BloodHound等自动化pen-testing工具实现,简化了攻击者的工作(一键扫描)。

研究人员解释到,管理员可以在网络所有计算机上运行这个PowerShell脚本,它可以变更一个“控制谁能查询本地计算机DC会话数据权限”的本地Windows注册表键值。

在NetCease工具更改了这个注册表键值之后,未经授权和低权限用户就不再能够查询相关数据。Grady说到:

鉴于当前唯一能够变更默认NetSessionEnum许可的手段是‘手动编辑十六进制的注册表项目’,我们特意撰写了这款‘NetCease’工具。

这是一个短巧的PowerShell脚本,能够改动这些默认的权限,以组织攻击者轻松获得有价值的侦查信息。

NetCease现已可在微软TechNet门户下载,感兴趣的网友可移步查看文档详情:

https://gallery.technet.microsoft.com/Net-Cease-Blocking-Net-1e8dcb5b

[编译自:Soft Pedia]